QuanTriMang -

Wi-Fi vốn dĩ rất dễ bị tấn công và bị nghe lén, nhưng nó vẫn có thể được

bảo mật nếu bạn sử dụng nó hợp lý. Vậy, hãy thực hiện theo những điều

nên và không nên sau đây để giúp cho mạng không dây nhà bạn được an toàn

hơn.

1. Không nên sử dụng WEP

Bảo mật WEP (wired equivalent privacy)

từ lâu đã chết. Khả năng mã hóa của nó có thể dễ dàng và nhanh chóng bị

phá vỡ bởi hầu hết các hacker không chuyên. Do vậy, bạn không nên sử

dụng WEP một chút nào cả. Nếu đang sử dụng, hãy nâng cấp ngay lên WPA2

(Wi-Fi protected access) với chứng thực 802.1X. Nếu mới được cho một

chiếc router wifi hoặc access point không hỗ trợ WPA2, hãy thử cập nhật

firmware hoặc đơn giản nhất là thay thiết bị mới.

2. Không nên sử dụng WPA/WPA2-PSK

Chế độ pre-shared key

(PSK) của WPA và WPA2 không được bảo mật đối với môi trường doanh nghiệp

cho lắm. Khi sử dụng chế độ này, cần phải điền key PSK cho mỗi thiết bị

phát wifi. Do đó, key này cần được thay đổi mỗi lần một nhân viên rời

khỏi công ty và khi một thiết bị phát bị mất hoặc bị trộm – những điều

vẫn chưa thực sự được chú trọng với hầu hết các môi trường doanh nghiệp.

3. Triển khai 802.11i

Chế độ EAP (extensible authentication

protocol) của bảo mật WPA và WPA2 sử dụng chứng thực 802.1X thay vì dùng

PSKs, cung cấp cho khả năng đưa cho mỗi người dùng hoặc thiết bị một

thông tin đăng nhập riêng: tên người dùng và mật khẩu hoặc một chứng

thực điện tử.

Các key mã hóa thực sự sẽ thường xuyên

được thay đổi và trao đổi "âm thầm” trong background. Do đó, nếu muốn

thay đổi hoặc có thay đổi về nhân sự, tất cả những gì bạn cần phải làm

là điều chỉnh thông tin đăng nhập ở server tập trung, thay vì thay đổi

PSK ở mỗi thiết bị. Key PSK cũng ngăn chặn người dùng khỏi việc nghe

trộm lưu lượng mạng của người khác – một công việc rất dễ thực hiện với

những công cụ như add-on Firesheep của Mozilla Firefox hay ứng dụng DroidSheep dành cho Google Android.

Hãy nhớ trong đầu rằng, để có được bảo mật cao nhất có thể, bạn nên sử dụng WPA2 với 802.1X, hay 802.11i.

Để kích hoạt chứng thực 802.1X, bạn cần

phải có một server RADIUS/AAA. Nếu đang chạy Windows Server 2008 hoặc

cao hơn, hãy cân nhắc sử dụng Network Policy Server (NPS) hoặc Internet

Authenticate Service (IAS) (hay phiên bản server trước đó). Nếu bạn

không chạy Windows Server, bạn có thể sử dụng server mã nguồn mở

FreeRADIUS.

Bạn có thể áp dụng cài đặt 802.1X cho

các thiết bị qua Group Policy nếu đang chạy Windows Server 2008 R2. Nếu

không, hãy thử cân nhắc sử dụng một giải pháp bên thứ 3 nào đó để cấu

hình thiết bị.

4. Thực hiện cài đặt bảo mật 802.1X

Chế độ EPA của WPA/WPA2 vẫn có khả năng

bị tấn công bởi các hacker bán chuyên. Tuy nhiên, bạn có thể ngăn chặn

chúng tấn công bằng cách bảo mật cài đặt EAP cho thiết bị. Ví dụ, trong

cài đặt EAP cho Windows, bạn có thể kích hoạt chế độ xác nhận chứng thực

server bằng cách chọn chứng thực CA, gán địa chỉ server và disable nó

khỏi việc hỏi người dùng trust server mới hoặc xác thực CA.

Bạn có thể áp dụng cài đặt 802.1X cho các thiết bị qua Group Policy hoặc sử dụng giải pháp bên thứ 3, ví như Quick1X của Avenda.

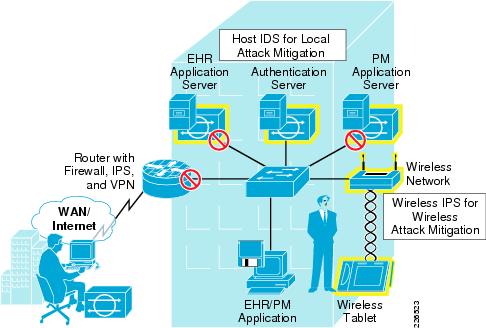

5. Nên sử dụng một hệ thống ngăn chặn xâm nhập trái phép vào mạng không dây

Bảo mật mạng không dây là điều nên làm

thay vì tập trung vào đánh bại những kẻ cố gắng chiếm quyền truy cập vào

mạng của bạn. Ví dụ, hacker có thể thiết lập một điểm truy cập ảo hoặc

thực hiện tấn công DOS –

denial-of-service. Để có được khả năng dò tìm và đánh bại những kiểu

tấn công như vậy, bạn nên triển khai một hệ thống ngăn chặn xâm nhập

mạng không dây (WIPS). Thiết kế và phương pháp được sử dụng trong WIPS

khác biệt theo từng nhà sản xuất nhưng nhìn chung chúng có thể giám sát

mạng, thông báo cho người dùng và có thể ngăn chặn điểm truy cập ảo hay

các hoạt động mã độc.

Có rất nhiều nhà sản xuất hiện đang cung

cấp giải pháp WIPS, ví như AirMagnet và AirTight Neworks. Bạn cũng có

thể tìm tới các sản phẩm mã nguồn mở, tiêu biểu là Snort.

6. Nên triển khai NAP hoặc NAC

Ngoài việc sử dụng 802.11i và WIPS, bạn

nên cân nhắc tới việc triển khai giải pháp Network Access Protection

(NAP – bảo vệ truy cập mạng) hoặc Network Access Control (NAC – quản lý

truy cập mạng). Chúng sẽ cung cấp thêm khả năng quản lý truy cập mạng,

dựa vào nhận dạng thiết bị với các policy đã được đặt trước. Chúng cũng

bao gồm một chức năng để cách ly những thiết bị có vấn đề và sửa chữa để

thiết bị có thể nhanh chóng quay trở lại làm việc.

Một số giải pháp NAC có khả năng bao gồm

chức năng dò tìm và ngăn chặn xâm nhập vào mạng, nhưng bạn sẽ phải kiểm

tra xem nó có cung cấp khả năng chuyên biệt về bảo vệ mạng không dây

hay không.

Nếu đang chạy Windows Server 2008 trở

lên và Windows Vista/7 đối với thiết bị, bạn có thể sử dụng chức năng

NAP của Microsoft. Nếu không, hãy tìm tới những giải pháp do bên thứ 3

cung cấp, ví như PacketFence.

7. Không nên tin tưởng SSID ẩn

Một trong những lời đồn về bảo mật mạng

không dây là disable truyền phát SSID của các điểm truy cập sẽ giúp ẩn

mạng của bạn hay ít nhất là tạo SSID an toàn khiến hacker khó phá. Tuy

nhiên, cách này chỉ giúp gỡ bỏ SSID khỏi điểm truy cập. Nó vẫn có trong

chứa yêu cầu 802.11 và trong một số trường hợp, nó còn có trong yêu cầu

dò mạng và các gói trả lời. Do đó, một hacker hay kẻ nghe lén nào đó có

thể dễ dàng và nhanh chóng phát hiện ra SSID ẩn – đặc biệt là ở mạng bận

– với tính năng phân tích mạng không dây hợp pháp.

Một số người tranh luận là tắt truyền

phát SSID vẫn cung cấp thêm tầng bảo mật cho mạng, nhưng bạn cũng hãy

nhớ luôn rằng nó có khả năng gây ra ảnh hưởng tiêu cực lên cấu hình và

khả năng thực hiện của mạng. Bạn sẽ phải nhập thủ công SSID vào các

thiết bị, tiếp đến là cấu hình thiết bị. Nó cũng có thể gây ra việc tăng

những yêu cầu thăm dò và gói tin trả về, giảm lượng băng thông hiện có.

8. Không nên tin tưởng lọc địa chỉ MAC

Lời đồn khác về bảo mật mạng không dây

là kích hoạt tính năng lọc địa chỉ MAC sẽ giúp có thêm được một tầng bảo

mật, quản lý các ứng dụng kết nối với mạng. Điều này có đôi chút chính

xác, nhưng hãy nhớ rằng hacker có thể dễ dàng theo dõi mạng của bạn để

lấy địa chỉ MAC hợp pháp, sau đó chúng sẽ thay đổi địa chỉ Mac cho máy

của chúng.

Do vậy, bạn không nên triển khai khả

năng lọc địa chỉ MAC với suy nghĩ chúng sẽ giúp ích cho bảo mật của

mình, nhưng có thể là một cách quản lý các thiết bị, máy tính người dùng

cuối mang đến công ty và kết nối với mạng. Bạn cũng nên chú ý tới những

vấn đề quản lý có khả năng nảy sinh để giữ cho danh sách MAC luôn được

cập nhật.

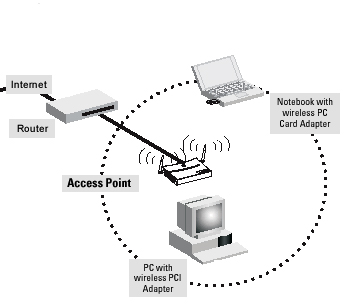

9. Nên hạn chế người dùng SSID có thể kết nối

Rất nhiều nhân viên quản trị mạng đã bỏ

qua một nguy cơ có vẻ như đơn giản nhưng lại có độ nguy hiểm cao: người

dùng nhận thức được hoặc không nhận thức được việc kết nối tới mạng

không dây của hàng xóm hoặc điểm truy cập không rõ ràng, mở ra cơ hội

xâm nhập vào máy đối cho hacker. Tuy nhiên, lọc SSID là một cách có khả

năng ngăn chặn được việc này. Ví dụ, trong Windows Vista (hay các phiên

bản cao hơn), bạn có thể sử dụng lệnh netsh wlan để thêm bộ lọc vào

những người dùng SSID muốn xem và kết nối. Đối với máy tính để bàn, bạn

có thể từ chối tất cả các SSID ngoại trừ mạng của công ty. Đối với máy

xách tay, nhân viên IT chỉ có khả năng từ chối SSID của mạng hàng xóm,

cho phép chúng vẫn kết nối với điểm truy cập hay mạng gia đình.

10. Nên bảo vệ các thiết bị mạng

Hãy nhớ, bảo mật máy tính không phải là

công nghệ và mã hóa mới nhất. Bảo vệ vật lý cho các thiết bị mạng cũng

rất quan trọng. Hãy chắc chắn rằng các thiết bị access point được đặt xa

khỏi tầm với, ví như ở trên trần giả hoặc thậm chí là cho nó vào một vị

trí an toàn rồi sử dụng ăng ten để có được sóng tối ưu. Nếu không được

bảo mật, ai đó có thể dễ dàng cài đặt lại access point về với cài đặt

gốc của nhà sản xuất để mở truy cập.

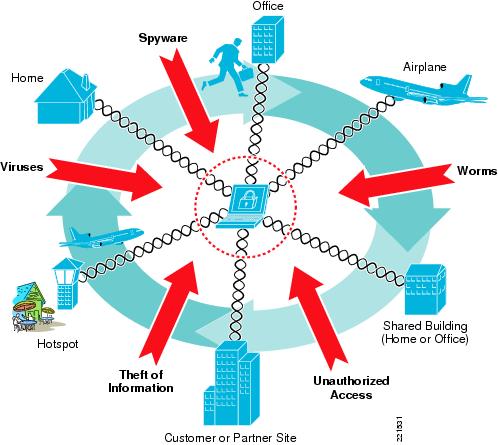

11. Đừng quên bảo vệ các thiết bị di động

Các mối lo ngại về bảo mật mạng không

dây không chỉ dừng ở đây. Người dùng sở hữu smartphone, máy xách tay và

máy tính bảng có thể được bảo vệ ngay tại chỗ. Tuy nhiên, khi họ kết nối

với các điểm truy cập Wi-Fi miễn phí hoặc kết nối với router không dây

gia đình thì sao? Bạn nên đảm bảo rằng các kết nối mạng Wi-Fi khác cũng

được bảo mật nhằm ngăn chặn xâm nhập trái phép hoặc hacker nghe lén.

Dẫu vậy, không dễ dàng gì để chắc chắn

các kết nối Wi-Fi ngoài luôn được bảo mật. Bạn sẽ phải kết hợp việc cung

cấp, yêu cầu sử dụng các giải pháp và tuyên truyền cho người dùng về

các nguy cơ bảo mật cùng với các phương pháp ngăn chặn.

Trước hết, tất cả các mẫu laptop và

netbook sẽ phải kích hoạt tường lửa cá nhân (ví như Windows Firewall) để

ngăn chặn xâm nhập trái phép. Bạn có thể thực thi điều này qua Group

Policy (nếu đang chạy Windows Server) hoặc sử dụng một giải pháp nào đó,

ví như Windows Intune để quản lý các máy tính không có trong miền.

Tiếp đến, bạn sẽ phải chắc chắn rằng lưu

lượng Internet của người dùng đã được mã hóa khi họ ở một mạng khác

bằng cách cung cấp truy cập VPN vào mạng doanh nghiệp. Nếu không muốn sử

dụng VPN trong trường hợp này, có thể cân nhắc tới các dịch vụ khác như

Hotspot Shield hoặc Witopia. Đối với các thiết bị iOS (iPhone, iPad,

iPod Touch) và Android, bạn có thể sử dụng ứng dụng VPN của chúng. Tuy

nhiên, đối với thiết bị BlackBerry và Windows Phone 7, bạn sẽ phải thiết

lập và cấu hình server message với thiết bị này để có thể sử dụng VPN

của chúng.

Bên cạnh đó, bạn cũng nên đảm bảo rằng

tất cả các dịch vụ liên quan tới mạng đều được bảo mật, đề phòng trường

hợp người dùng không sử dụng VPN khi đang truy cập từ mạng công cộng hay

một mạng không đáng tin cậy. Ví dụ, nếu bạn cung cấp quyền truy cập

email (qua ứng dụng hoặc trên web) ở bên ngoài mạng LAN, WAN hoặc VPN,

hãy chắc chắn rằng bạn có sử dụng mã hóa SSL để ngăn chặn hacker nghe

lén và trộm thông tin đăng nhập quan trọng hay các message cá nhân.